La majorité des mauvais fonctionnements est causée par des bogues ou de mauvaises configurations du logiciel lui-même

| Les virus de secteur d'amorce | Les virus d'applications | Les virus macro | Les virus de courriel |

|---|---|---|---|

| Ces virus remplacent le secteur d'amorce du disque infecté par une copie d'eux-mêmes, puis déplacent le secteur original vers une autre portion du disque. Le virus est ainsi chargé avant que l'utilisateur ne prenne le contrôle de l'ordinateur. | Ceux là infectent les programmes en remplaçant l'amorce du fichier, de manière à ce qu'il soit exécuté avant le programme infecté, puis il lui rend la main, camouflant ainsi son exécution aux yeux de l'utilisateur. | Ils infectent uniquement des documents (Word, Excel...). Ces derniers se propagent massivement actuellement et causent régulièrement des dégâts graves. | Enfin, il y a , également appelés Ver. Ces virus utilisent les logiciels de messagerie pour se diffuser rapidement en s'envoyant automatiquement en tout ou en partie des personnes présentes dans le carnet d'adresses de l'utilisateur. Non seulement ils saturent les serveurs, mais peuvent également avoir des actions destructives sur les ordinateurs contaminés. Les virus de courriel sont particulièrement redoutables, car le fait de recevoir un envoi d'une personne connue diminue la méfiance du destinataire, qui ouvre facilement le fichier joint infecté. |

Les médias utilisent le mot « virus » pour nommer tous ces programmes parasites, mais en fait, il existe des sous classes. Ces quatre termes sont ceux que vous lisez ou entendez le plus souvent. En voici une brève explication :

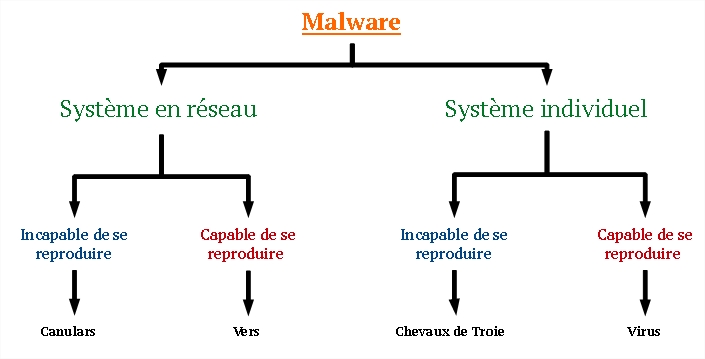

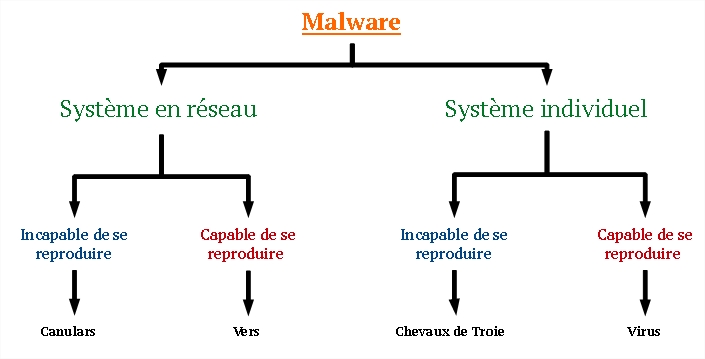

Virus : C'est un programme informatique qui se réplique par lui-même au sein d'un même ordinateur en infectant d'autres fichiers, c'est-à-dire en se cachant dans leur code. Il s'exécute lorsqu'on va ouvrir ou exécuter le fichier. Il est rarement amical.

Ver ou worm : Un ver se propage à l'insu de l'internaute vers d'autres destinations, Internet ou Intranet, en se servant des adresses de courriel contenues dans le carnet d'adresses. Il se répand tel quel, sans infecter d'autres fichiers, contrairement aux virus qui infectent le code d'autres fichiers et qui s'exécuteront à chaque ouverture des dites fichiers.

Cheval de Troie : Le Trojan s'infiltre sur le disque dur pour y effectuer des actions néfastes une fois à l'intérieur, dès qu'on exécutera son fichier porteur. Parmi toutes ces actions, une catégorie de Cheval de Troie, le Backdoor, peut ouvrir la porte à son concepteur en émettant un message à l'intention de celui-ci, lui permettant de prendre le contrôle à distance de l'ordinateur, ou d'y placer d'autres modules aux tâches les plus diverses. En principe, le Trojan en tant que tel, ne se reproduit pas, sauf à cumuler les caractéristiques d'un Trojan et d'un ver.

Microvirus ou macro : Ils infectent les fichiers de logiciels qui possèdent un langage de macro-commandes, comme Word ou Excel, de Microsoft. Quand le logiciel ouvre un fichier infecté, le virus peut exécuter une série de commandes connues du logiciel.